José Luis Llorente Álvarez

Ingeniero Superior de Minas, Arquitecto de Tecnologías de la Información y miembro de EconoNuestra

El ataque del pasado día 12 de mayo de WannaCry/WanaCrypt0r 2.0 se considera el más grave de todos los ocurridos hasta ahora, ya que alcanzó a empresas y organizaciones de más de 100 países. Desde el punto de vista técnico debe considerarse un ataque bien planificado y ejecutado que, por poner el ejemplo más cercano, puso a España en la situación de riesgo muy alto (en la que aún seguimos) según el Centro Criptográfico Nacional adscrito al Centro Nacional de Inteligencia (CNI).

Lo más curioso es que en muchos medios de comunicación se está atribuyendo el ataque a Corea del Norte, un país que no destaca por su desarrollo tecnológico, y cuyas últimas proezas técnicas se encuadran en el campo de la balística.

Empecemos por ver en qué consistió el ataque. WannaCry, WanaCrypt o Wcry es un software malicioso (malware) de tipo ransomware, lo que significa que bloquea o limita el acceso a ciertos recursos informáticos y pide un rescate (ransom) a cambio de liberarlos.

Pero es un software muy sofisticado, ya que: a) utiliza fragmentos de código (los ya famosos Eternalblue y Doublepulsar) recientemente robados a la Agencia Nacional de Seguridad (NSA) de EE.UU. por el grupo autodenominado Shadow Brokers; b) utiliza una encriptación compleja para su propio código; y c) su arquitectura es modular, lo cual es extraño en software desarrollado por un pirata informático aislado y es más propio de un grupo organizado.

Además, parece que ha habido un ensayo general con el ataque con una nueva versión del virus Trojan.Win32.CryptoFF que se produjo en Perú una semana antes.

Una vez visto que el ataque no ha sido realizado por aficionados, ni por un genio de quince años desde su granero en Minnesota, las miradas se han dirigido hacia los grupos organizados. Y el principal sospechoso es, en estos momentos, el llamado Lazarus Group.

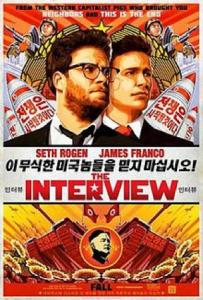

Lazarus Group es conocido al menos desde 2009, cuando se le atribuyó una campaña de 3 años conocida como Operación Troya contra distintos organismos del gobierno de Corea del Sur. Se trataron entonces de ataques poco sofisticados basados en denegación del servicio (DDoS en inglés), es decir, en colapsar las páginas web de los organismos. También se le atribuyó el ataque a Sony Pictures de 2014 con motivo del estreno de la comedia "La entrevista" en la que el líder norcoreano Kim Jong-Un era un personaje central. Sin embargo, este ataque fue reivindicado por los Guardianes de la Paz y no es completamente seguro que ambos grupos sean el mismo. El último ataque conocido fue un ciberatraco al Banco de Bangladesh en 2016 en el que robaron 81 millones de dólares americanos.

Ya desde el ataque a Sony se ha vinculado a Lazarus Group con Corea del Norte, por motivos obvios, aunque no tengo ni idea de qué tienen los norcoreanos contra Bangladesh. Hace unos meses, Kaspersky Lab, la empresa rusa que ocupa el tercer lugar en el mundo en ciberseguridad y tiene entre sus clientes a varios organismos del gobierno de EE.UU. incluido el ministerio de Defensa, detectó un enlace entre un subgrupo de Lazarus Group y Corea del Norte. Pero también la misma empresa declaró que podría tratarse de una pista falsa dejada exprofeso.

Otro elemento a tener en cuenta es que China ha sido uno de los países más afectados por el ataque (unas 40.000 instituciones según cifras oficiales), sobre todo en el sector educativo. Además, contra China se empleó una mutación específica del virus. Y esto es aún más raro que lo de Bangladesh, ya que China es el único país aliado del régimen norcoreano.

En conclusión, si bien el ataque de WannaCry parece atribuible al grupo Lazarus Group, que habría escalado un peldaño más en cuanto a sofisticación, resulta poco probable que el amado líder Kim Jong-Un o sus servicios secretos estén detrás.

Porque si las nuevas amenazas a la seguridad mundial provienen de uno de los países más atrasados tecnológicamente, apaga (el ordenador) y vámonos.

Comentarios

<% if(canWriteComments) { %> <% } %>Comentarios:

<% if(_.allKeys(comments).length > 0) { %> <% _.each(comments, function(comment) { %>-

<% if(comment.user.image) { %>

![<%= comment.user.username %>]() <% } else { %>

<%= comment.user.firstLetter %>

<% } %>

<% } else { %>

<%= comment.user.firstLetter %>

<% } %>

<%= comment.user.username %>

<%= comment.published %>

<%= comment.dateTime %>

<%= comment.text %>

Responder

<% if(_.allKeys(comment.children.models).length > 0) { %>

<% }); %>

<% } else { %>

- No hay comentarios para esta noticia.

<% } %>

Mostrar más comentarios<% _.each(comment.children.models, function(children) { %> <% children = children.toJSON() %>-

<% if(children.user.image) { %>

![<%= children.user.username %>]() <% } else { %>

<%= children.user.firstLetter %>

<% } %>

<% } else { %>

<%= children.user.firstLetter %>

<% } %>

<% if(children.parent.id != comment.id) { %>

en respuesta a <%= children.parent.username %>

<% } %>

<%= children.user.username %>

<%= children.published %>

<%= children.dateTime %>

<%= children.text %>

Responder

<% }); %>

<% } %> <% if(canWriteComments) { %> <% } %>